Wifite è un ottimo strumento per il cracking di reti wifi, in grado di semplificare e velocizzare di molto i parametri da lanciare ad airmon-ng airodump-ng aireplay-ng aircrack-ng. In questo post non mi soffermerò sugli aspetti tecnici e su spiegazioni varie di termini come: chiave wep,wpa,wpa2,ivs,handshake,bruteforce ecc ecc, di spiegazioni e guide sul web se ne trovano in abbondanza. Mi voglio invece soffermare sulla semplicità di utilizzo di Wifite e su quello che è in grado di fare. I punti di forza riguardano la possibilità di cracking di diverse reti in contemporanea, la gestione del monitor mode in maniera automatica,la possibilità di usare un attacco con dizionario, la gestione automatica di tutti i passaggi, dal fake mac address al cracking finale della rete, l'interfaccia grafica, e diverse altre opzioni di configurazione. Detto ciò non mi rimane che ricordare, semmai ce ne fosse bisogno, che il cracking senza il consenso del proprietario della rete è illegale,illegale,illegale.

Testato su Debian Squeeze.

Requisiti:

# apt-get install xterm python-tk macchanger pyrit libssl-dev

più la versione di Aircrack-ng 1.1, e siccome nella maggior parte dei casi nei repo si trova la versione 1.,0, non ci resta che installarla da sorgenti:

$ wget https://download.aircrack-ng.org/aircrack-ng-1.1.tar.gz

$ tar -zxvf aircrack-ng-1.1.tar.gz

$ cd aircrack-ng-1.1

$ make

$ sudo make install

Scaricare Wifite:

$ wget -O wifite.py

$ chmod +x wifite.py

# ./wifite.py

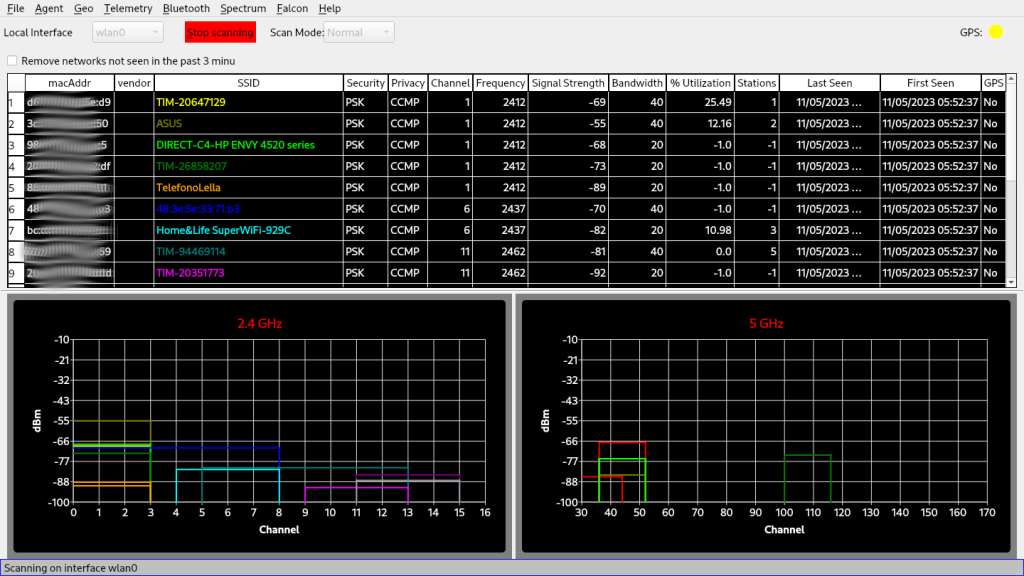

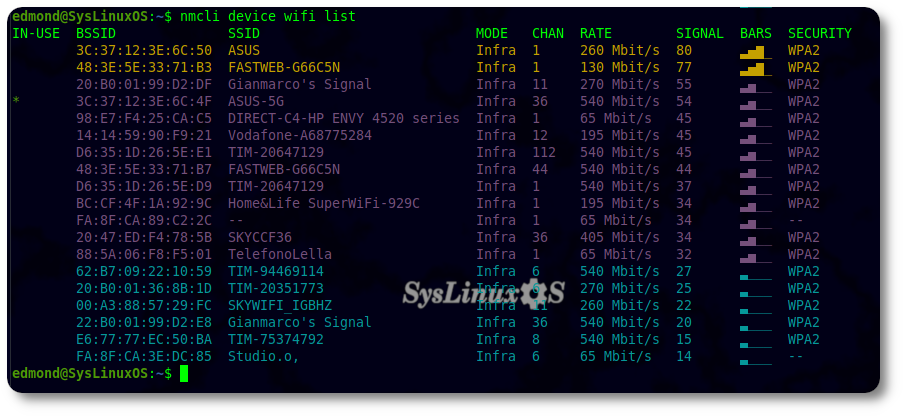

Una volta avviato lo script non ci resta che spuntare le opzioni ed attendere la fine del lavoro, di seguito due immagini di Wifite al lavoro, con relativo cracking di una chiave wep.

nell'immagine sopra si leggono le opzioni scelte, e si è in attesa dello sniffing di eventuali reti.

qui sopra invece si vede la riuscita del cracking, sotto il colore rosso c'è il nome della rete attaccata, sotto il giallo invece si nasconde la password trovata. Da notare che la password è stata trovata con circa 15000 ivs. In conclusione questo script secondo me è ottimo, e ti fa risparmiare tempo e terminali aperti.

Update:

Su ubuntu 10.10 per compilare ed installare pyrit:

sudo apt-get install libssl-dev

wget -O wifite.py

tar xvzf pyrit-0.3.0.tar.gz

cd pyrit-0.3.0

python setup.py build

sudo python setup.py install

enjoi 🙂